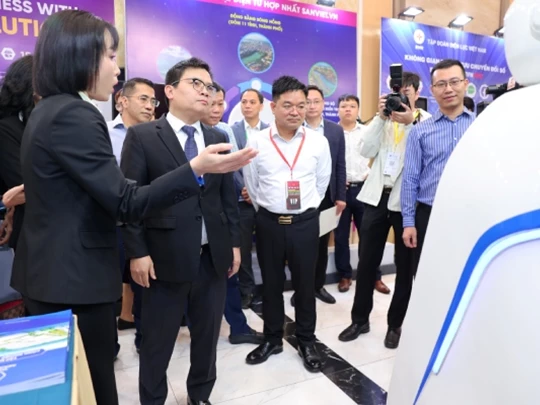

Các doanh nghiệp đã thực sự chú ý đến an ninh mạng?

Theo Christopher Sestito, Giám đốc điều hành của HiddenLayer trả lời phỏng vấn của Help Net Security, các doanh nghiệp (DN) đang dần nhận ra những cơ hội mà máy học có thể mang lại cho họ. Tuy nhiên, rất ít tổ chức tập trung vào việc bảo vệ tài sản máy học của mình và thậm chí còn giảm sự phân bổ tài nguyên cho bảo mật máy học. Lý do vì họ cần phải ưu tiên dành ngân sách cho các khoản chi khác, thiếu nhân lực chuyên môn và gần đây thêm cả việc thiếu hụt các sản phẩm bảo mật "chuyên dụng" cho vấn đề này.

Trong thập kỷ qua, chúng ta đã chứng kiến việc ứng dụng AI/ML phát triển chưa từng có trong mọi ngành. Những lợi thế đã được chứng minh, nhưng cũng như các công nghệ mới khác, chúng nhanh chóng trở thành phương tiện tấn công mới cho các tác nhân độc hại.

Với những tiến bộ trong các hoạt động máy học, các nhóm khoa học dữ liệu đang xây dựng hệ sinh thái AI hoàn thiện hơn về hiệu lực, hiệu quả, độ tin cậy và khả năng giải đáp, tuy nhiên bảo mật vẫn chưa được ưu tiên. Điều này không khả thi đối với các DN vì động cơ tấn công các hệ thống ML đã rõ ràng, các công cụ tấn công có sẵn và dễ sử dụng và các mục tiêu tiềm năng đang tăng lên với tốc độ chưa từng có.

Những kẻ tấn công khai thác các đầu vào máy học bị lộ công khai như thế nào?

Khi các mô hình máy học được tích hợp ngày càng nhiều hệ thống sản xuất, chúng sẽ được hiển hiện trước khách hàng thông qua các sản phẩm phần cứng và phần mềm, ứng dụng web, ứng dụng di động... Xu hướng này thường được gọi là "AI vệ tinh", mang lại khả năng ra quyết định và dự báo đáng kinh ngạc cho tất cả các công nghệ chúng ta sử dụng hàng ngày. Việc cung cấp ML cho ngày càng nhiều người dùng cuối để lộ những tài sản ML đó cho các tác nhân đe dọa.

Các mô hình ML không được tiếp xúc qua mạng cũng có nguy cơ bị chiếm quyền truy cập thông qua các kỹ thuật tấn công mạng truyền thống. Một khi các tác nhân đe dọa có quyền truy cập thì chúng có thể sử dụng nhiều kiểu tấn công. Các cuộc tấn công suy luận cố gắng giả lập hoặc "đảo ngược" mô hình để tìm điểm yếu, làm xáo trộn chức năng tổng thể của sản phẩm hoặc sao chép và đánh cắp chính mô hình đó.

Trong thực tế, các cuộc tấn công này nhằm vào các nhà cung cấp bảo mật để vượt qua phần mềm chống virus hoặc các cơ chế bảo vệ khác. Kẻ tấn công cũng có thể chọn đầu đọc dữ liệu để đào tạo mô hình nhằm đánh lừa hệ thống học không đúng cách và làm sai lệch việc ra quyết định nhằm có lợi cho kẻ tấn công.

Các mối đe dọa cần quan tâm trong máy học

Trước tất cả các loại mẫu tấn công máy học cần phải có cách thức ứng phó, thì các tổ chức khác nhau sẽ có những ưu tiên khác nhau. Các tổ chức tài chính tận dụng mô hình máy học để xác định các giao dịch gian lận sẽ tập trung cao độ vào việc bảo vệ chống lại các cuộc tấn công giả lập.

Nếu kẻ tấn công hiểu được điểm mạnh và điểm yếu của hệ thống phát hiện gian lận, chúng có thể sử dụng điều này để thay đổi các kỹ thuật nhằm tránh bị phát hiện. Các tổ chức chăm sóc sức khỏe có thể nhạy cảm hơn với việc nhiễm độc dữ liệu. Lĩnh vực y tế là một trong số những lĩnh vực áp dụng sớm nhất việc sử dụng bộ dữ liệu lịch sử khổng lồ của họ để dự đoán kết quả bằng máy học.

Các cuộc tấn công nhiễm độc dữ liệu có thể dẫn đến chẩn đoán sai, thay đổi kết quả thử nghiệm thuốc.... Bản thân các tổ chức bảo mật hiện đang tập trung vào các cuộc tấn công bỏ qua máy học đang được tin tặc khai thác sử dụng để triển khai ransomware hoặc các mạng cửa hậu (backdoor).

Những lưu ý về bảo mật khi triển khai các hệ thống hỗ trợ máy học

Các thuật toán ML, một khi được giải phóng khỏi giới hạn của phòng thí nghiệm, được đưa vào thế giới thực, có thể dễ bị tấn công bởi nhiều hình thức để buộc hệ thống ML phạm lỗi có chủ ý. Kẻ tấn công có thể đầu độc tập dữ liệu đào tạo hoặc thiết kế ngược mã của mô hình.

Bên cạnh đó, tin tặc có thể sử dụng kiểu tấn công brute-force (tấn công được dùng cho tất cả các loại mã hoá) vào mô hình ML với "tin tặc AI" được phát triển đặc biệt để tự động tạo ra nhiều mẫu tấn công cho đến khi phát hiện ra điểm yếu của mô hình. Tác động của các cuộc tấn công như vậy đối với các hệ thống chống phần mềm độc hại dựa trên ML có thể gây hậu quả rất lớn: một Trojan được xác định sai có nghĩa là hàng triệu thiết bị bị nhiễm và hàng triệu USD bị mất.

Vì lý do này, khi triển khai ML, DN cần phải lưu ý một số vấn đề sau trong hệ thống bảo mật:

- Nhà cung cấp bảo mật nên hiểu và giải quyết cẩn thận các yêu cầu thiết yếu đối với hiệu suất ML trong thế giới thực.

- Khi đánh giá tính bảo mật của giải pháp ML, nên đặt câu hỏi về mức độ phụ thuộc của giải pháp vào dữ liệu và kiến trúc của bên thứ ba, vì rất nhiều cuộc tấn công dựa trên đầu vào của bên thứ ba.

- Các phương pháp ML không nên được xem như là "câu trả lời cuối cùng". Chúng cần là một phần của phương pháp tiếp cận bảo mật nhiều lớp, nơi các công nghệ bảo vệ bổ sung và chuyên môn của con người cùng hoạt động, theo dõi nhau.

Còn theo Christopher Sestito, các giám đốc an toàn thông tin (CISO) cần nắm được các mô hình về các công nghệ mới nổi. Việc triển khai máy học đại diện cho một bề mặt tấn công mới và yêu cầu các biện pháp phòng thủ chuyên biệt.